Web Vulnerability Assessment

Scansiona e valuta le vulnerabilità dei siti aziendali

I siti e le applicazioni Web sono uno degli obiettivi della rete minacciati dagli attacchi hacker.

Dal momento che le aziende fanno ampio uso di siti e Web app per il proprio business, diventa essenziale preservare la sicurezza di tali strumenti ed eseguire scansioni per identificare e affrontare efficacemente possibili vulnerabilità.

Il processo di scansione delle vulnerabilità nelle applicazioni e nei siti Web è noto come Web Vulnerability Assessment e comprende le procedure utili a individuare i punti deboli dei vari sistemi.

Sicurezza in rete per applicazioni e siti web

Le applicazioni web-based offrono sia la flessibilità di essere utilizzate tramite qualsiasi browser, sia il notevole vantaggio di aggiornamenti software centralizzati che non implicano l’upgrade di programmi distribuiti sui dispositivi degli utenti.

Il Web Application Vulnerability Assessment è un approccio fondamentale per valutare e mitigare costantemente le minacce, le vulnerabilità e il livello complessivo di esposizione al rischio associato alle applicazioni stesse.

Questa procedura implica una scansione approfondita del sito Web al fine di individuare e classificare le vulnerabilità che, se non corrette tempestivamente, potrebbero diventare possibili punti d’accesso per attacchi informatici.

Dopo aver completato l’attività di Vulnerability Assessment dedicata a siti e applicazioni Web, sarà possibile intraprendere azioni correttive mirate per rafforzare la sicurezza dei punti critici.

Web Vulnerability Assessment:

le vulnerabilità più comuni

Durante un Web Vulnerability Assessment possono emergere diverse tipologie di vulnerabilità legate a una logica sbagliata del software o a configurazioni deboli/errate lato server. Tra le più comuni troviamo:

- Vulnerabilità cross-site scripting (XSS): questa minaccia si verifica quando su un sito o una Web app, un aggressore inserisce script dannosi che si attivano durante la navigazione dell'utente durante l'esecuzione di un evento come la compilazione di un formo il clic su un link.

- SQL injection (o Code Injection): le SQL injection rappresentano una minaccia con cui gli aggressori inseriscono codice SQL malevolo sfruttando azioni potenzialmente innocue eseguite dall'utente (per esempio il codice infetto viene iniettato tramite un campo input di un modulo di contatto non adeguatamente validato). L'obiettivo di questo codice è quello di accedere, manipolare o compromettere i database utilizzati dalle applicazioni.

- Path traversal (Traversamento delle directory): la vulnerabilità denominata path traversal si verifica quando un'applicazione o un sito Web permette la navigazione all'interno del file system del server. Gli hacker possono utilizzare questa vulnerabilità per accedere a file o directory sensibili, inclusi file di configurazione o dati riservati.

- Errori nel sistema di autenticazione: errori e vulnerabilità nell'implementazione del sistema di autenticazione possono facilitare accessi non autorizzati al back-end.

Cos'è un Web Application Scanning Tool?

Un Web Application Scanning (WAS) tool è un programma che procede alla scansione di siti e Web App al fine di individuarne le vulnerabilità. Il sistema rappresenta un’importante misura di sicurezza che “fotografa” i possibili elementi deboli. Un WAS tool è in grado per esempio di rilevare:

- Configurazioni errate;

- Utenti con credenziali deboli;

- Permessi sul file system errati o potenzialmente pericolosi;

- Interazioni con l’applicazioni non validate in modo corretto;

- Upload di tipologie di file che non dovrebbero essere consentiti.

Le segnalazioni dello scanner vanno valutate dagli esperti di cybersecurity che, in collaborazione con il team di sviluppo, interviene per sanare le falle di sicurezza del sito o della Web App. Per concludere va detto che il Web Vulnerability Assessment dovrebbe essere un processo continuo che preveda scansioni periodiche al fine di garantire la solidità del codice, anche in seguito ad aggiornamenti o nuove implementazioni.

Online Web Vulnerability Assessment

Tante informazioni da un unico report

Introduzione e analisi dei risultati

Il report prodotto da un web vulnerability assessment è un documento redatto e predisposto per fornire un quadro di immediata comprensione per semplificare il compito di messa in sicurezza dell’infrastruttura di rete. L’utilizzo di software di questo tipo si inquadra e completa le procedure di Cybersecurity Assessment in azienda.

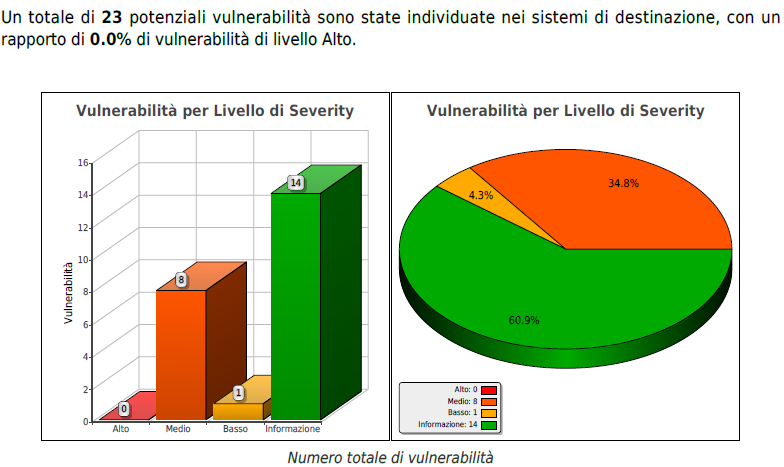

Normalmente le vulnerabilità sono classificate in 4 categorie di rischio:

- Alto

- Medio

- Basso

- Informazione

Il report non solo evidenzia un livello di sicurezza complessivo, ma analizza anche nel dettaglio alcuni aspetti da valutare e correggere.

La sintesi grafica di un report di Web Vulnerability Assessment

Il report sintetizza i risultati e mostra un grafico di immediata comprensione rispetto alle vulnerabilità individuate.

Traceroute

Innanzitutto il report fornisce un traceroute che è uno strumento di diagnostica di rete che consente di tracciare il percorso che i pacchetti di dati seguono da un sistema (ad esempio, il nostro computer) fino a una destinazione specificata (ad esempio, un server web). Il traceroute viene utilizzato per identificare il percorso dei pacchetti e diagnosticare eventuali problemi incontrati nel transito di questi dati.

Informazioni fornite da un Traceroute

- Indirizzi IP dei Router: mostra l’indirizzo IP di ogni router che il pacchetto attraversa.

- Tempo di Risposta: indica il tempo impiegato dai pacchetti per raggiungere ogni router (solitamente in millisecondi).

- Numero di Hop (ossia di passaggi che un pacchetto di dati compie tra due router lungo il percorso dalla sorgente alla destinazione): mostra il numero totale di hop che i pacchetti devono attraversare per raggiungere la destinazione.

Un Traceroute serve per diagnosticare i problemi e le prestazioni di rete e routing.

Identificazione dei sistemi operativi

Il Vulnerability Assessment identifica i sistemi operativi utilizzati dal sito Web. Nello specifico può identificare la tipologia di server Web (per es. Red Hat Linux) e la versione (Version Banner).

Porte e servizi in uso

Il report evidenzia le porte, il protocollo utilizzato, lo stato (open o closed) e il tipo di servizio.

Per esempio può identificare che il sito ha la porta 80 aperta per il protocollo http dedicato ai servizi Web e la porta 443 aperta per il protocollo SSL.

Rispetto a queste rilevazioni il report suggerisce possibili mitigazioni. Va da sé, infatti, che esporre la versione di un sistema operativo potrebbe essere un’informazione interessante per alcuni malintenzionati che hanno l’obiettivo di colpire proprio una specifica tipologia di server.

Sarebbe quindi opportuno nascondere o falsificare le informazioni di versione dei servizi in modo da ridurre le possibilità e la portata di un attacco al sistema.

Assessment delle vulnerabilità e suggerimenti di mitigazione

Il report di Web Vulnerability Assessment elenca e classifica una serie di vulnerabilità, tra cui le seguenti.

Header mancanti a livello server

- Missing Web Security Header Tag Permissions-Policy

- Missing Web Security Header Tag Content-Security-Policy (CSP)

- Missing Web Security Header Tag Referrer-Policy

- Missing Web Security Header Tag HTTP Strict-Transport-Security (HSTS)

- Missing Web Security Header Tag X-Content-Type-Options

- Missing Web Security Header X-Frame-Options

- Missing Web Security Header Tag X-Xss-Protection

Altre vulnerabilità rilevate da un Web Vulnerability Assessment online

- Domain DMARC Value Missing

- HTTP only Port without SSL Identified

- Identified Operating System

- Server Identified

- Possible Web Server Application Firewall Detected

- SSL Client Information

- Operating System Identification via Packet Analysis

- All Protocols Tested on the Target System

- System SSL Certificate information

- HTTP2 Protocol Identified Port 443

- Host Sender Policy Framework (SPF) Retrieval

- System time via remote Web Server

- Exposure through PING Response

- System Time Revealed ICMP TimeStamp

- System Time Exposure through ICMP Timestamp Requests

- Direct HTTP 73 & HTTPS 1 Connections

Un web vulnerability assessment è essenziale per identificare e mitigare le falle di sicurezza nei tuoi sistemi, garantendo che le tue applicazioni web siano protette contro le minacce. Questo processo continuo non solo rafforza la sicurezza, ma è fondamentale per mantenere la resilienza dell’infrastruttura IT, proteggendo i dati sensibili e assicurando un servizio affidabile per gli utenti. Investire nella sicurezza web è investire nella fiducia e nella sostenibilità del tuo business.

Web Vulnerability Assessment, Vulnerability Assessment e Cybersecurity Assessment: facciamo un po’ di chiarezza

Se, come abbiamo visto, il web vulnerability assessment è specificamente dedicato all’individuazione delle vulnerabilità di siti Internet e Web Application, il vulnerability assessment individua le vulnerabilità di sicurezza di reti e sistemi dell’organizzazione e il cybersecurity assessment prende in considerazione a livello globale la sicurezza di un’azienda.